Hostwinds 教程

寻找结果为:

目录

基本编辑器

ACL选项

访问列表

域和IP

筛选器

邮件

RBLs

安全

Apache SpamAssassin选项

高级编辑

后备

恢复

重启

如何在WHM/CPANEL中配置Exim

标签: WHM

基本编辑器

ACL选项

访问列表

域和IP

筛选器

邮件

RBLs

安全

Apache SpamAssassin选项

高级编辑

后备

恢复

重启

Web Host Manager(WHM)为exim邮件服务器提供了配置选项。

您可以在 Exim配置管理器 位于 服务配置 类别。 本指南适用于带有Cloud VPS或专用服务器的Hostwinds客户端,具有CPANEL许可证并访问WHM。

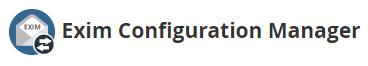

基本编辑器

ACL选项

- apache spamassass拒绝垃圾邮件分数阈值:指定SPAMASSASSIN分数阈值必须检测到邮件以便在SMTP时间拒绝。 它也可以禁用。

- 字典攻击防护:丢弃并限制具有四个以上失败收件人的主机的主机,以防止字典攻击。

- 拒绝发送到服务器主机名的远程邮件:如果收件人的地址是到服务器的主机名,则指定是否在SMTP时间拒绝邮件。

- 为辅助MX域启用Apache SpamAssassin:指定是否也将使用Apache SpamAssassin扫描发送到主MX列表中列出的域的主邮件交换器的邮件。

- 限制可疑SMTP服务器的速率:指定是否将从先前攻击此服务器攻击的主机中重新列出的SMTP连接,最近匹配在邮寄黑名单(RBL)上或未使用连接设置退出。

- Apache SpamAssassin:ratelimit垃圾邮件得分阈值:指定从主机发送的邮件的垃圾邮件得分阈值,以在这些主机上启用速率限制。

- 限制只有失败的收件人的传入连接的速率:指定是否启用对传入的SMTP连接进行重估,这些连接只会在过去的时间内将收件人失败五次单独发送。

- 邮寄之前需要HELO:指定是否需要传入的SMTP连接才能在MAIL之前发送HELO。

- 为未知主机和检测为垃圾邮件的邮件在SMTP事务中引入延迟:指定在检测到入站消息作为垃圾邮件时,SMTP接收器是否应该等待额外的秒数来连接。

- 不要延迟Greylisting"可信主机"列表中主机的SMTP连接:指定在格式派中列出的主机是否列为"可信主机"是免于引入SMTP连接的延迟。

- 不要延迟Greylisting"公共邮件提供商"列表中主机的SMTP连接:指定在格式派中列出的主机是否为"公共邮件提供者"应免除对SMTP连接的延迟引入延迟。

- 需要远程(主机名/ IP地址)HELO:指定是否需要传入SMTP连接来发送与主要主机名或本地IP不匹配的HELO。

- 需要远程(域)HELO:指定是否需要传入的SMTP连接来发送与服务器的本地域不匹配的启动器。

- 需要符合RFC的HELO:指定是否需要传入的SMTP连接来发送遵循Internet标准格式(RFC2821 4.1.1.1)的HELO。

- 允许DKIM验证传入消息:指定EXIM是否应验证传入邮件的签名,即使EXIM未配置为在验证结果上采取行动。

- 拒绝DKIM 失败:指定如果发件人的DKIM签名未通过验证,是否在SMTP时间拒绝邮件。 需要 允许DKIM验证传入消息 启用。

- 邮件收件人数量上限(软限制):指定在拒绝收件人地址之前,单个邮件可以具有的收件人数量限制。

- 在断开连接之前(硬限制),最大邮件收件人指定 在断开连接之前,单个消息的收件人的数量可以具有并重标准连接。

访问列表

- 自动将已知的移动设备提供商列入白名单:指定是否在已知邮件提供程序文件中指定的主机是自动白发性挑选的。

- 列入黑名单的SMTP IP地址:列出并允许编辑列入黑名单的SMTP主机的IP地址。

- 发件人验证绕过IP地址:指定绕过SMTP时间发件人验证检查的IP。

- 仅验证收件人:除了收件人验证,指定在SMTP时间的垃圾邮件检查中豁免垃圾邮件检查。

- 受信任的SMTP IP地址:指定豁免所有SMTP发件人,收件人,垃圾邮件和中继检查的IP地址。

- 备份MX主机:指定具有rDNS的主机,无论速率限制如何,该主机都允许连接。

- 受信任的邮件用户:指定可以将"从以下:"标题设置为任何值的服务器上的用户 重写标题以匹配实际的发件人 已启用。

域和IP

- 从帐户的IP地址发送邮件:指定是否使用帐户的IPv4地址来发送邮件而不是服务器的默认IP。

- 有关自定义传出SMTP HELO的参考/ etc / mailhelo:指定是否基于/ etc / mailhelo中列出的域发送HELO。

- 参考/ etc / mailips以获取传出SMTP连接上的自定义IP:指定是否从与/ etc / mailips中列出的域匹配的IP发送外发邮件。

筛选器

- 系统过滤文件:指定系统过滤器文件的位置。

- 附件:过滤危险附件的消息:指定是否使用危险附件过滤邮件。

- Apache SpamAssassin:全局主题重写:指定是否将"X-SPAM-opipt的"标题前缀前缀到"主题"标题上并省略"X-SPAM-optom"标题。

- Apache SpamAssassin:反弹垃圾邮件得分阈值:指定服务器退回得分高于此值的邮件的垃圾邮件得分阈值。

- Apache SpamAssassin:垃圾邮件的X-Spam-Subject / Subject标头前缀 电邮:指定要为Apache SpamAsssin标记的消息作为垃圾邮件的消息前缀的文本。

邮件

- 在exim主日志中记录发件人费率:指定是否在exim主日志中包含发件人费率。

- 发件人验证标注:指定是否验证带有标注的电子邮件发件人。

- Smarthost支持:指定用于与智能主机发送传出消息的route_list条目。

- 重写自:标头以匹配实际发件人:指定是否将重写发件人:标头以匹配实际消息发件人的地址。

- 发送通用收件人失败消息:指定是否显示"收件人无法验证。请检查此消息的所有收件人以验证它们是否有效。"消息而不是特定原因,为什么将邮件发送给收件人将失败。

- 如果恶意软件扫描程序失败,则允许邮件传递:指定在病毒/恶意软件扫描程序失败时是否推迟邮件。

- 发件人验证:指定是否验证邮件报告的域,因为该域实际存在。

- 设置SMTP发件人:标头:指定是否将"发件人:"标头设置为用于SMTP登录的帐户。

- 如果垃圾邮件扫描程序失败,则允许邮件传递:指定在垃圾邮件扫描程序失败时是否推迟邮件。

- 启用发件人重写方案(SRS)支持:指定是否启用对重写发件人地址的支持,以使电子邮件看起来像是来自转发邮件服务器。

- 查询Apache服务器状态,以确定从以无人身份运行的进程发送的电子邮件的发件人:指定CPANEL是否会查询Web服务器以确定发件人,如果X-PHP脚本标头不可用。

- 信任X-PHP-Script 标头,用于确定以无人身份运行的进程发送的电子邮件的发件人:指定CPanel是否将使用X-PHP脚本标头来确定EasyApache中是否安装了MailHeaders修补程序的电子邮件存档和限制的消息。

- 向其发布SMTP DSN选项的主机:指定将SMTP DSN支持发布到的主机。

- 向其发布SMTPUTF8 SMTP选项的主机:指定将SMTPUTF8支持发布到的主机。

RBLs

- 管理自定义RBL:指定服务器将用于在SMTP时拒绝邮件的自定义RBL。

- RBL:bl.spamcop.net:指定是否使用bl.spamcop.net RBL在SMTP时拒绝邮件。

- RBL:zen.spamhaus.org:指定是否使用zen.spamhaus.org RBL在SMTP时拒绝邮件。

- 从RBL检查中免除与此网块相同的网块中的服务器:指定是否对同一IANA网络块中列出的服务器进行RBL检查。

- Gleylinging"公共邮件提供者"列表中的豁免服务器从RBL检查:指定是否在GreyListing"公共邮件提供商"列表中列出的IP地址块上运行RBL检查邮件。

- 豁免服务器在Greylisting"可信主人"列表中,RBL检查:指定是否在GreyListing"可信主机"列表中列出的IP地址块上运行RBL检查邮件。

- 白名单:不应根据RBL检查IP地址:指定一个自定义IP地址列表,从中发送的邮件不应对其进行RBL检查。

安全

- 允许弱SSL / TLS密码:指定是否允许使用弱SSL / TLS密码。

- 要求客户端使用SSL连接或发出STARTTLS命令,然后才允许它们通过服务器进行身份验证:指定是否需要身份验证凭据才能使用SSL / TLS。

- 扫描邮件中来自已验证发件人的恶意软件(exiscan):指定是否使用ClamAVconnector插件扫描来自已验证发件人的邮件。

- 扫描传出邮件中的恶意软件:指定是否应使用ClamAVconnector插件对传出邮件进行恶意软件扫描,拒绝那些测试为肯定的邮件。

- OpenSSL的选项:指定OpenSSL的SSL / TLS协议配置。

- SSL / TLS密码套件列表:指定支持的SSL / TLS密码。

Apache SpamAssassin选项

- Apache SpamAssassin:强制全局开启:指定是否为所有帐户启用Apache SpamAssassin。

- Apache SpamAssassin:要扫描的邮件大小阈值:指定邮件可以供SpamAssassin扫描的最大大小(以KB为单位)。

- 根据Apache SpamAssassin内部spam_score设置扫描垃圾邮件并拒绝垃圾邮件:指定Apache SpamAssassin是否应扫描垃圾邮件的发出邮件并拒绝测试正面的邮件。

- 扫描传出的邮件中是否存在垃圾邮件,并根据已定义的Apache SpamAssassin分数拒绝:指定最小的SpamAssAssin评分将被拒绝拒绝扫描的传出邮件。

- 如果邮件与Apache SpamAssassin内部spam_score设置匹配,请勿将其转发给外部收件人:指定是否必须启用Apache SpamAssAss,每个用户或全局允许出站转发。

- 不要根据已定义的Apache SpamAssAssin分数向外部收件人转发邮件:指定垃圾邮件分数邮件不能超过SPAMASSASS in启用时,每个用户或全局允许出站转发。

- 启用BAYES_POISON_DEFENSE Apache SpamAssassin规则集:指定是否增加贝叶斯学习HAM和SPAM所需的分数阈值,以减少垃圾邮件制造者使用贝叶斯中毒的有效性。

- 为Apache SpamAssassin启用被动OS指纹识别:指定是否能够被动地通过Spamassassin使用操作系统指纹识别。

- 启用KAM Apache SpamAssassin规则集:指定SpamAssassin是否使用KAM规则集。

- 启用cPanel在cpanel.net上使用的Apache SpamAssassin规则集:指定是否使用cpanel.net上通常检测到的来自SPAM的SpamAssassin规则。

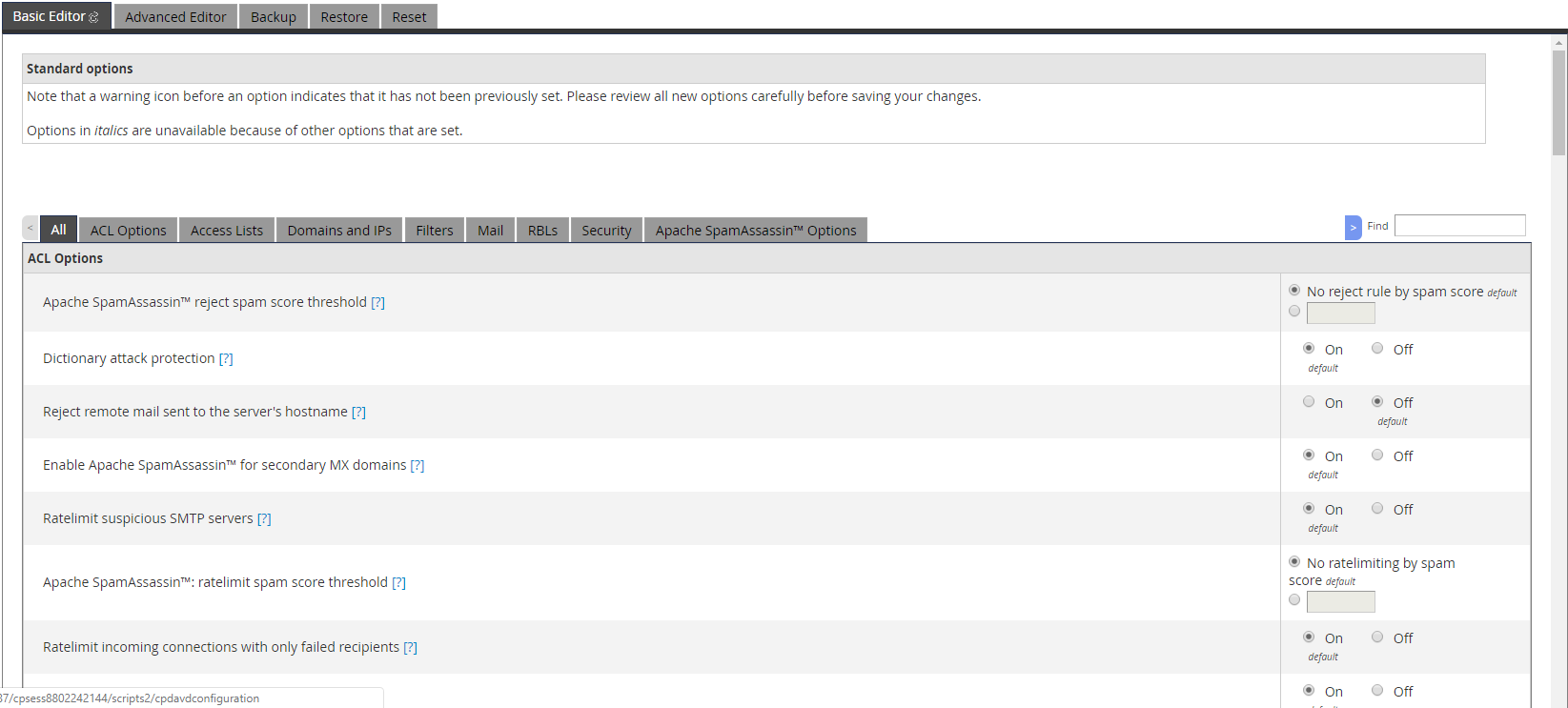

高级编辑

高级编辑器在Exim配置文件中提供了每个变量和标志,允许您为每个条目键入您自己的值。

建议您坚持使用基本编辑器,以免在高级编辑器中错误输入值而意外破坏Exim配置。

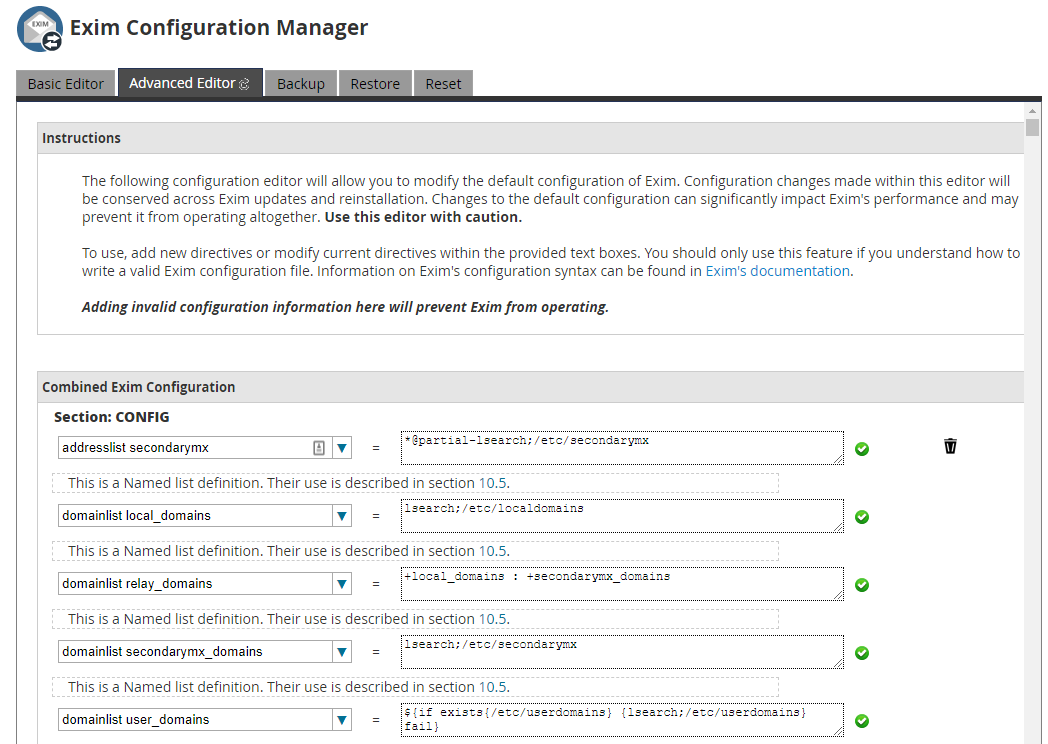

后备

备份选项卡允许您将EXIM配置的副本保存到服务器本身或作为本地计算机的下载。

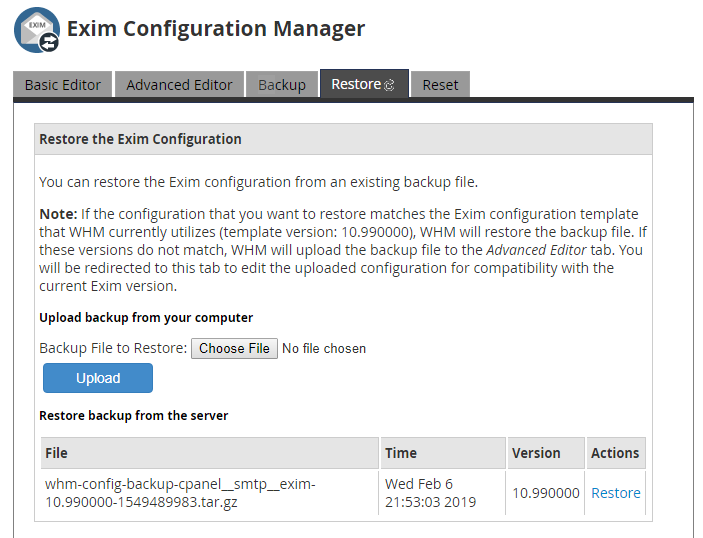

恢复

通过"还原"选项卡,您可以从"备份"选项卡下生成的备份中还原Exim配置。

您可以从本地计算机上传备份文件,或者在服务器上保存的任何备份将显示在上载选项下面的表中。已在服务器上的任何备份将为您提供"还原"链接以将配置还原到该备份。

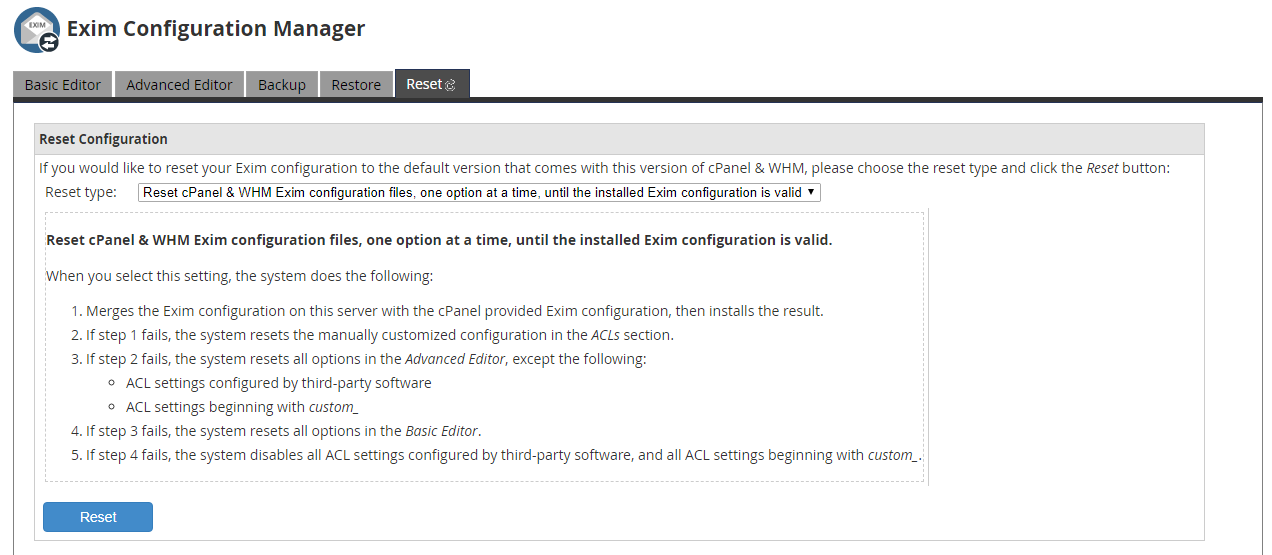

重启

重置选项卡可让您将Exim配置重置为默认配置。 您可以选择指定要重置配置的哪些部分,因此无需重置所有内容。

重置选项如下:

- 一次重置一个选项,重置cPanel&WHM Exim配置文件,直到安装的Exim Configuration有效

- 将已安装的Exim配置更新为此版本的cPanel&WHM所需的最低版本

- 将整个Exim配置重置为cPanel和WHM提供的默认设置

- 重置" ACL"部分中的所有手动自定义数据

- 重置所有高级编辑器选项,第三方和自定义ACL除外

- 禁用所有第三方和自定义ACL

无法撤消重置,所以它是 高度 建议在运行重置之前备份配置。

撰写者 Hostwinds Team / 二月 7, 2019